摘要:原文作者:Frank原文来源:PANews加密的黑暗森林里,黑客们盯着链上资产伺机而动,在众多被钓鱼的受害者中,被钓走1155枚比特币的巨鲸最终是个幸运儿。PANews通过链上分析发现,黑客的多个关联账户确实与ChangeNow交易所发生过交互。...

原文作者: Frank

原文来源: PANews

在加密的黑暗森林里,黑客们盯着链上的资产。在众多被捕的受害者中,被捕1155枚比特币的巨鲸最终是幸运的。

由于这起“钓鱼案”数量巨大,其趋势一直受到社区的关注。这个故事将于5月3日开始。一名巨鲸客户在黑客相同的第一个地址钓鱼,损失了1155个WBTC,价值约7000万美元。随后,黑客将所有WBTC换成22955个ETH,转移到几十个账户。5月4日,受害人开始通过链上的信息向黑客发言,要求对方留下10%,剩下的90%退回。此外,两者的ETH地址也成为集中交流的空间,很多地址都参与到这种追币行为的拉扯中来。直到5月9日,黑客才回复受害人,让他留下电报信息,表示会主动联系他。

5月9日,黑客逐渐将ETH退还给受害者,最终将ETH全部退还。黑客是在压力下做出这一举动还是良心发现?根据链上的交流信息,Panews可以看到一些原因。

赏金猎人震慑黑客

自5月4日起,受害者多次向黑客发言。除了表示可以给对方10%外,他还强调自己没有在推特上发布任何内容,并劝诫黑客:我们都知道700万肯定会让你的生活变得更好,但7000万不会让你睡得好。

不幸的是,经过多次演讲,黑客没有回应。受害者似乎缺乏确凿的证据来证实黑客的真实身份,包括慢雾威胁情报网络只定位在香港的移动基站上,而不包括VPN的可能性。因此,黑客也处于无所畏惧的状态。

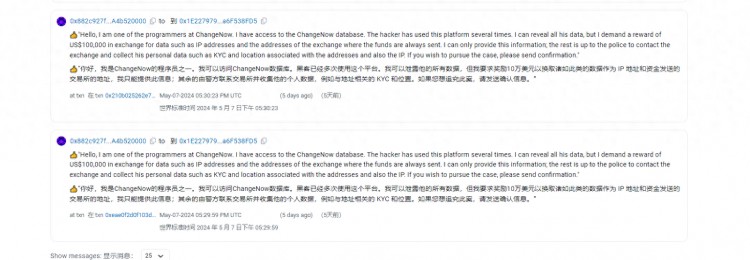

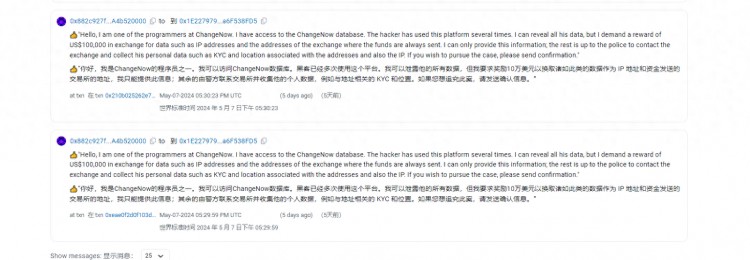

直到5月7日,一个

0x82c927f0743c8abc093F7088901457a4b52000地址向受害人发消息说:“您好,我是Changenow的程序员之一。我可以访问ChangeNow数据库。黑客已经多次使用这个平台。我可以泄露他所有的数据,但我要求奖励10万美元以换取这样的数据作为 IP 我只能提供地址和资金发送的交易所地址;其余由警方联系交易所并收集其个人数据,如与地址相关的地址 KYC 和位置。如果您想调查此案,请发送确认信息。”

虽然受害人没有回应这个地址的赏金需求,但正是在这个信息之后,黑客突然将51个ETH转回了受害人,并附言要求添加受害人的TG账户。

Panews通过链上分析发现,黑客的多个关联账户确实与changenow交易所互动。奖励猎人地址中的资金也是由changenow提取的。也许正是这条信息戳中了黑客的弱点,让他们害怕这个未知的告密者。

Changenow是黑客非常热衷的交易所。一般来说,它被用作混合货币工具,如匿名和免除KYC。据Panews报道,如果黑客在这个平台上使用了法定货币交换功能,他们确实需要KYC。

然而,从赏金猎人的链上信息和留下的信息来看,对方的身份并不能证明他是中国工作人员。最后,从链上的信息来看,赏金猎人似乎还没有如愿获得10万美元的赏金。

真实受害人或无聊猿大户

5月5日,PEPE 创始人身份爆料者、Pond Coin 创始人PAULY可能会在推特上假装自己是失去代币的受害者,以通过这一事件获得热度。但通过PANews的分析,PAULY并不是这一事件的受害者。

根据受害者在链上留下的TG信息,它与推特上的TG信息有关@BuiDuPh 的用户。用户介绍为越南软件工程师。并在事件发生后多次分享媒体关于事件的报道进展。PANews试图联系用户,但没有得到回应。5月12日,用户取消了推特账号,删除了所有相关信息。但浏览用户之前的推特动态,用户只转发了事件中的一些相关内容,每天与其他内容保持大量的浏览互动,看起来不像一个丢失了7000万美元的人,用户可能只是帮助代币持有者处理事件。

根据链上的信息跟踪,PANews发现丢失代币的真实失主很可能是@nobody_vault客户,nobody_vault是著名的NFT玩家,曾是无聊猿NFT的最大持有人。到目前为止,他还有49个无聊猿NFT,之前还投资过一个Undeads 链游项目。根据链上的数据,丢币地址与nobody_vault地址有大量的交易往来。

黑客没有停下来

根据链上的信息,我们可以看到黑客通过链上的信息

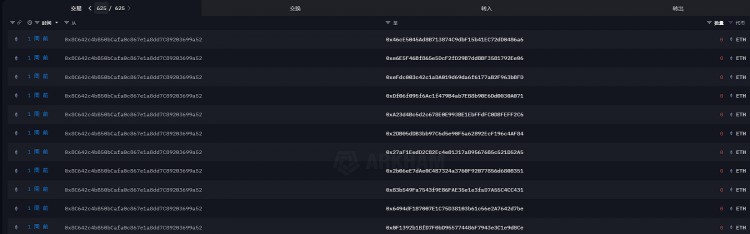

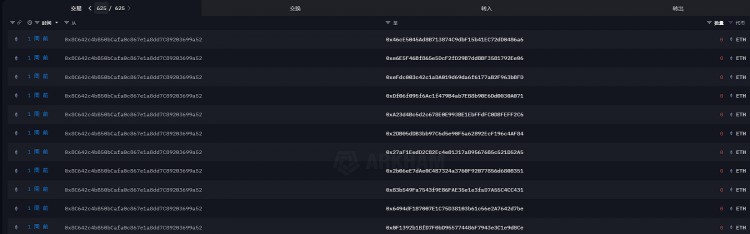

0x8C62cb50bcafa0c87e1a8d7

0xdcdc9287e59B5DF08d17148a078bd1813EACC2个地址近日共进行了约2.5万笔小额交易。到目前为止,黑客似乎还没有停下来,就在还给115WBTC受害者之后,黑客还在继续用这种方法钓鱼。除此之外,根据慢雾分析,黑客最近通过这种方法获得了超过127万美元的利润。

另一个客户

0x09564aC928ed6bd32E73E76ce436C1a9ed00在链上留言,也表示黑客已经通过这种方法钓到了20多个地址。

但与失去1155名WBTC的受害者相比,其他客户似乎并不那么幸运。由于金额较小,这些小钓鱼的受害者无法引起公众的注意。黑客在归还资金后似乎也免除了所有的法律责任。不仅继续安全,而且继续回到旧业务。

对于普通用户来说,这一事件也提醒大家在转账前仔细确认自己的地址。